OiRA pomáhá firmám předcházet rizikům v době pandemie COVID-19 - Výzkumný ústav bezpečnosti práce, v. v. i.

Bezpečnost jako základní hodnota naší společnosti: Klíčová je komunikace mezi všemi složkami – Moravské hospodářství

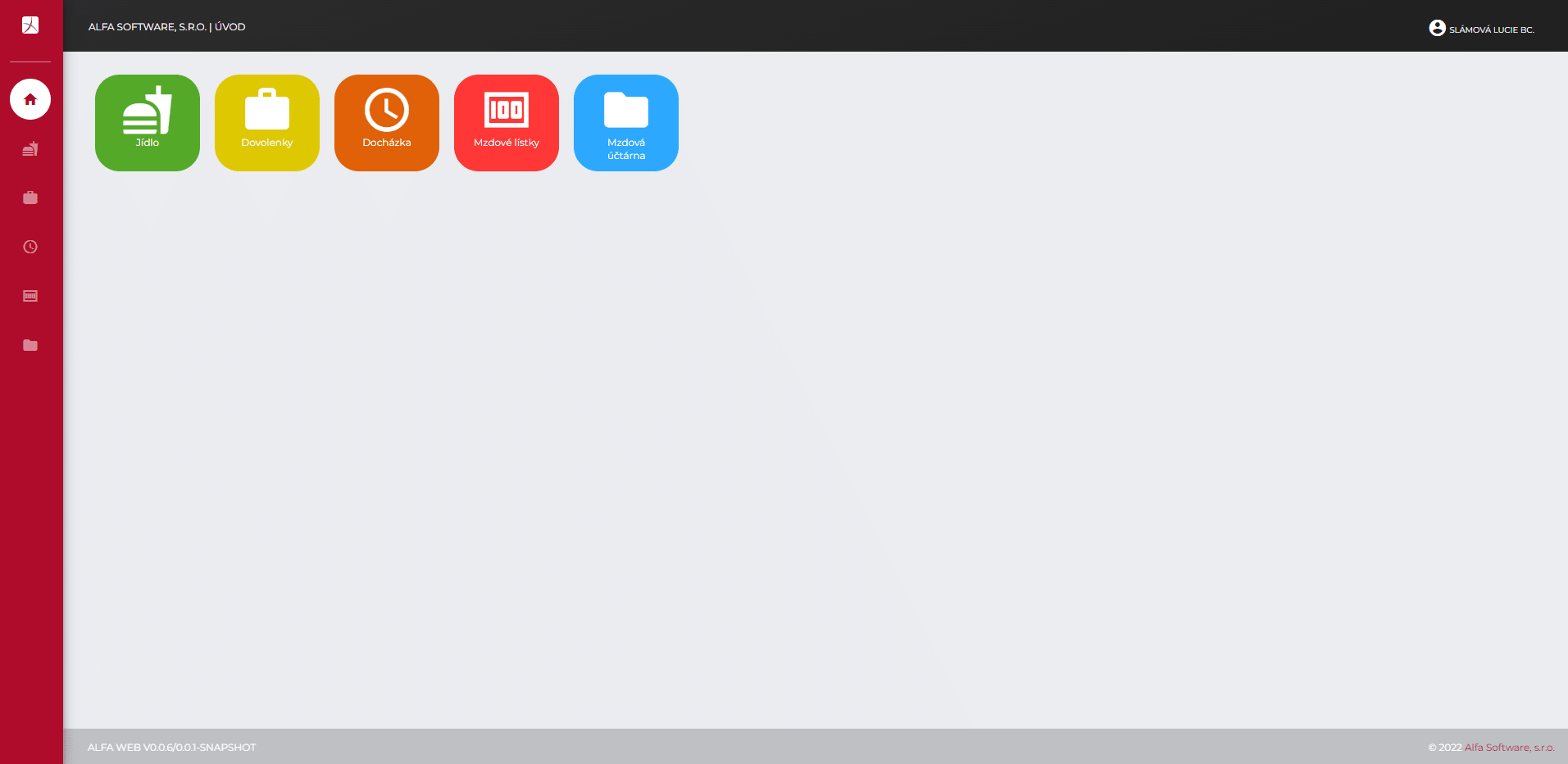

V oblastech jako je pokročilá analytika, využití cloudových nástrojů či e-government má ČR co dohánět, říkají šéfové technologických firem | BusinessInfo.cz

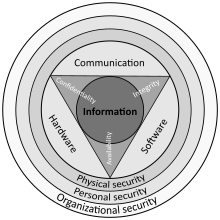

Průzkum Fortinetu upozornil na kritické body v bezpečnosti provozních technologií - CIO Business World